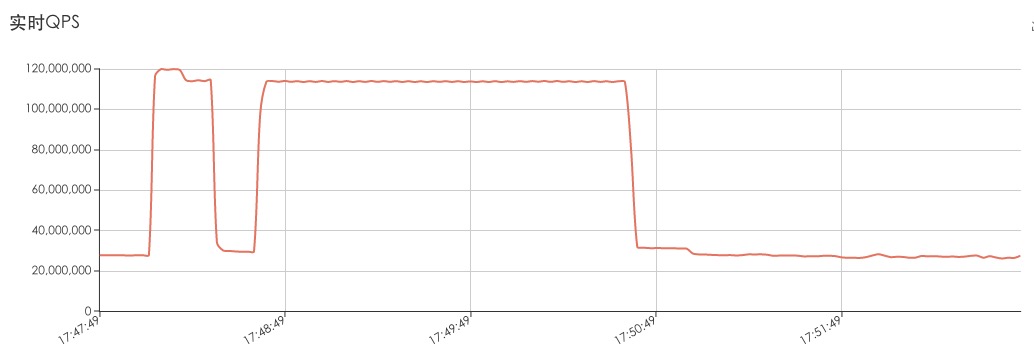

用户遭遇超1个亿QPS攻击,帝恩思成功抵御。

时间 : 2017-02-24 编辑 : DNS智能解析专家 来源 : DNS.COM

2月23日17时左右,帝恩思服务的一家知名企业,遭遇超1个亿QPS攻击。帝恩思帮助客户成功抵御此次攻击,我们将继续为广大用户保驾护航!

DNS作为当前全球最大最复杂的分布式层次数据库系统,由于其天生的开放性、庞大性、复杂性等特点,在设计之初就对于安全性考虑不足。利用DNS基础架构来制造DDoS攻击其实相当容易——控制大批僵尸网络利用真实DNS协议栈发起大量域名查询请求。

据研究报告显示,相比2015年,DDoS攻击增加了83%。在所有攻击类型中,DNS攻击迅速增长为主要协议攻击类型。应用层DDoS攻击目前仍占DDoS攻击的60%,但它们正逐步被网络层攻击所取代,很大程度上是由于以DNS为基础的DDoS攻击日益盛行。

2017年刚刚过去2个多月,帝恩思已为用户抵御了多次的大流量攻击。

1月29日,遭遇5000万QPS攻击

2月13日,遭遇超 4000万QPS攻击

DNS作为互联网最薄弱的环节,说明黑客对于DNS层面攻击屡试不爽,同时也考验国内的DNS厂商灾备防御能力。帝恩思安全团队表示,为保障企业网站正常运转,企业相关负责人应具备安全意识,加强安全防范措施,提升抵御攻击的能力。